Un cuarto de siglo antes de que Apple y el FBI llenaran titulares con su disputa, tuvo lugar el inicio de la histórica batalla entre las fuerzas de seguridad y los activistas de libertades civiles

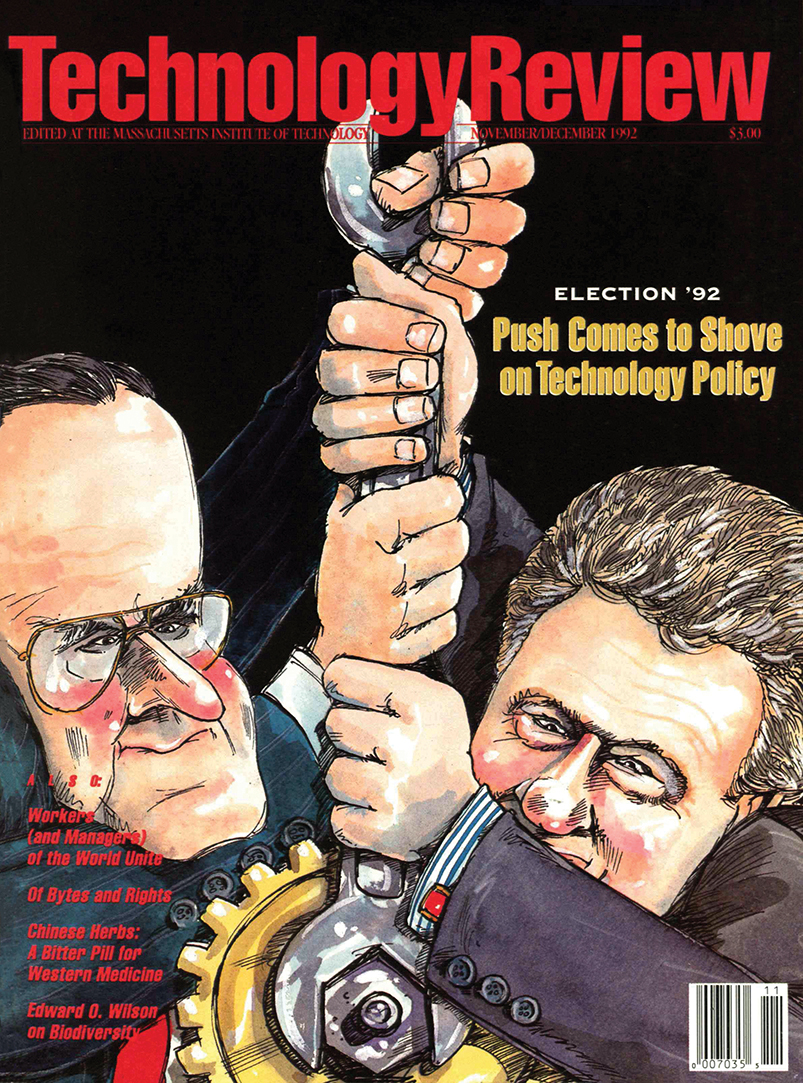

Extracto del artículo Of Bytes and Rights (Sobre bytes y derechos) del editor jefe de MIT Technology Review, Herb Brody, publicado en la edición noviembre-diciembre de 1992:

Las tecnologías digitales ofrecen una privacidad sin precedentes. Es posible emplear un programa informático para codificar un mensaje para que su significado sea revelado sólo a alguien que posea una clave digital. Tales servicios de encriptación ofrecen dos propósitos principales: asegurar que únicamente la persona a la que iba dirigido el mensaje lo leerá, y garantizar que la persona que parece haber enviado el mensaje realmente sea el auténtico emisor. Sin la encriptación, alguien experto en la manipulación de software podría hacerse pasar por otra persona con relativa facilidad. (Aunque prácticamente todos los sistemas requieren que el usuario introduzca una contraseña, los hackers pueden ejecutar programas que rápidamente lo intentan con docenas de contraseñas posibles).

Mientras tanto, la comunidad de las fuerzas de seguridad, que consideran las redes informáticas como el último emplazamiento para que conspiren los criminales, pronto podrían intentar restringir la encriptación directamente. La propuesta refleja la preocupación del FBI por que la nueva red digital obstaculice los intentos de ejecutar la vigilancia respaldada por orden judicial. Las tradicionales líneas telefónicas pueden ser pinchadas con relativa facilidad, afirma el director de Tecnologías de Investigación del FBI, James K. Kallstrom, puesto que cada conversación de voz se desplaza por su propio circuito.

Aunque Kallstrom dice que los miembros de la comunidad de las fuerzas de seguridad solo quieren "conservar el mismo acceso del que ya disponen", la propuesta del FBI ha suscitado la cólera de muchos libertarios civiles. "Las escuchas telefónicas son un mal necesario, pero tratarlo como un derecho sería un gran error", afirma el director de la sede de Washington D.C. de la organización Profesionales de la Informática para la Responsabilidad Social, Marc Rotenberg. El profesor de derecho público y gobierno de la Universidad de Columbia (EEUU) Alan Westin coincide: "Es como afirmar que ningún domicilio privado podrá tener una gruesa puerta de acero porque algún día la policía podría querer derribarla como parte de una investigacion criminal legal".

La propuesta del FBI podría representar el primer disparo de lo que podría convertirse en una prolongada batalla entre agencias gubernamentales y los defensores de las libertades civiles. Pero incluso los que se alineen con la comunidad de las fuerzas de seguridad reconocen que la demanda pública algún día llevará la encriptación a convertirse en una práctica común, según Donn Parker de SRI International en Menlo Park, California (EEUU). La cuestión, entonces, se convierte en cómo atrapar a los malos sin pinchar sus llamadas".