Cadenas de bloques y aplicaciones

De cerca y de lejos: el nuevo enfoque para sustituir las contraseñas por la cara

Las tecnologías de reconocimiento facial actuales son poco fiables, y las que lo son requieren mucha potencia computacional. Pero una 'start-up' quiere solucionarlo con un nuevo enfoque basado en analizar el rostro de una persona a distintas distancias

A diferencia de lo que sucede con las contraseñas, la cara es única. Es un hecho sencillo, pero que puede convertir su rostro en un valioso sistema de autentificación que dentro de poco sirva para todo, desde la compraventa de acciones hasta los videojuegos, a medida que la biometría se vuelva cada vez más común (y potente) en los smartphones.

Algunas compañías, como Apple, creen que la mejor manera de hacerlo es con sensores, como una cámara de infrarrojos que mapee la cara en 3D (algo que, por ahora, sigue limitando la tecnología a teléfonos de gama alta). Pero una pequeña start-up de Las Vegas (EEUU) apuesta por crear un software que permita el reconocimiento facial 3D en todo tipo de teléfonos inteligentes.

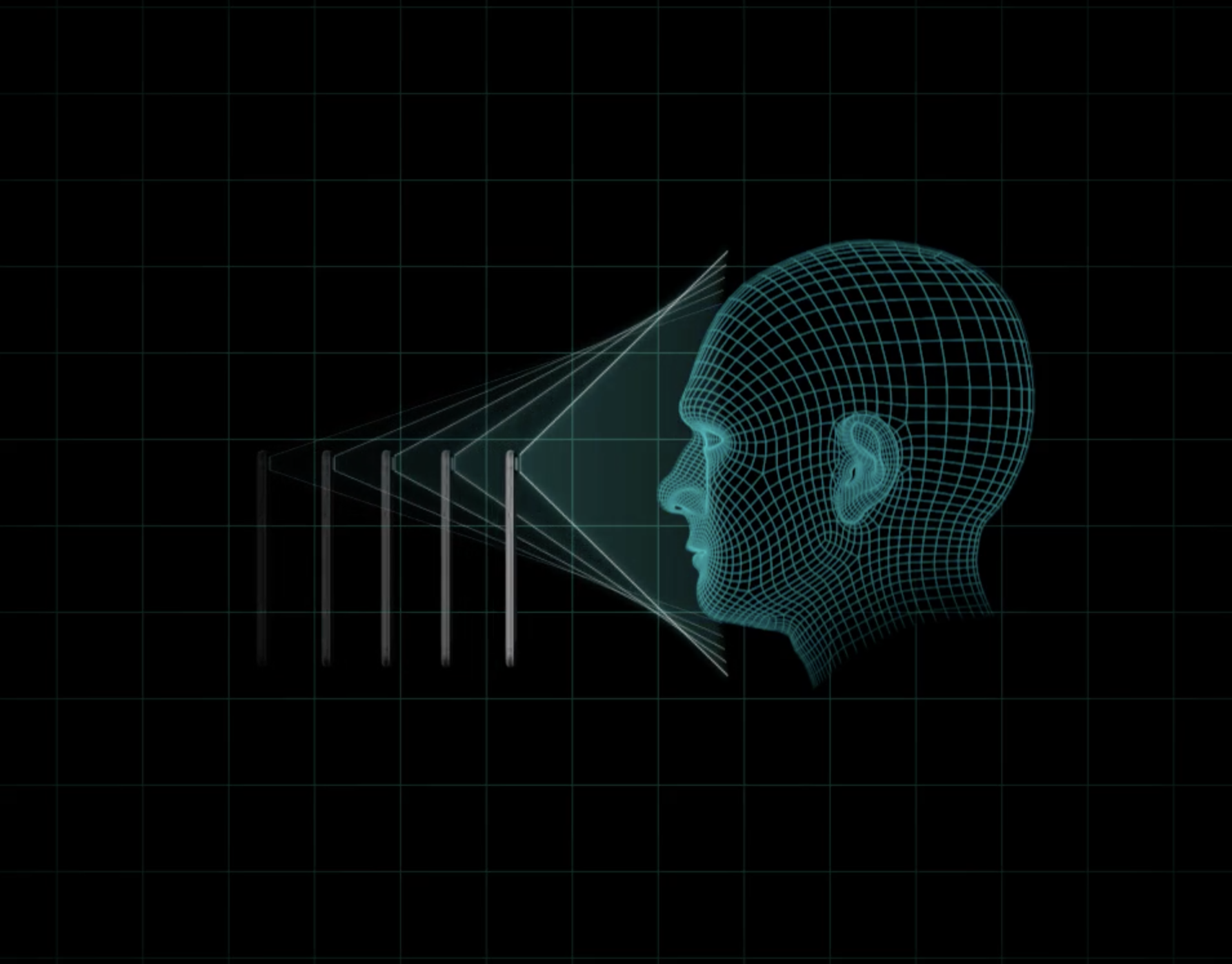

La tecnología Zoom de FaceTec utiliza una enfoque diferente al de Apple para determinar si se es humano (en lugar de, por ejemplo, una foto o vídeo del usuario) y si se es, en verdad, el propietario legítimo del teléfono. El software se centra en la deformación que se produce cuando se acerca la cara a la cámara del teléfono, y compara esa distorsión en las imágenes con las que ya están almacenadas en la teléfono cuando se quiere acceder, por ejemplo, a una aplicación bursátil.

La búsqueda de alternativas a la contraseña ha estado fraguándose durante años, y las tecnologías biométricas como la huella digital, la exploración del iris y el reconocimiento facial han estado colándose en los smartphones (a veces sin demasiado éxito). Sin embargo, el reconocimiento facial en particular es cada vez más popular (ver Reconocer caras: un negocio que vale millones y revoluciona industrias), y su inclusión en el iPhone de gama alta, que sale a la venta en noviembre, puede ayudar a empresas como FaceTec a ganar terreno en el mercado haciéndolo más deseable (ver 10 Tecnologías Emergentes: pagar con la cara).

FaceTec ha estado trabajando en su sistema de autentificación por reconocimiento facial durante casi cuatro años, afirma el CEO de la empresa, Kevin Alan Tussy, que espera que compañías como bancos y servicios de pago lo agreguen a sus aplicaciones (es gratis para pequeñas empresas, compañías educativas y organizaciones sin fines de lucro). Actualmente, un par de bancos están llevando a cabo pruebas piloto, y la empresa ofrece sus herramientas de software para los desarrolladores puedan utilizarlo.

Una aplicación demo para Android e iOs llamada Zoom Login, que intenta guiar al usuario a través de los pasos de inscripción y verificación, da una idea de cómo funciona. Para inscribirse, hay que tomar varias rondas de selfies mientras se sostiene el teléfono a dos distancias diferentes (primero, a un poco más de 30 centímetros de la cara y luego un par de centímetros más cerca). Para iniciar sesión, se repite el proceso: mantener el teléfono frente a usted, y luego más cerca. Incluso parece que funciona en la oscuridad: en una habitación de tonos negros, la zona blanca alrededor del borde de la pantalla iluminó mi cara lo suficiente como para poder registrarme en la aplicación.

Tussy cuenta que Zoom recoge un puñado de fotogramas de vídeo y luego analiza cómo las características faciales, como la punta de la nariz, cambian a medida que la lente de la cámara se cerca. El software analiza las imágenes del rostro directamente en el teléfono, y se puede utilizar en smartphones de gama baja, añade.

El director del Centro de Biometría CyLab de la Universidad Carnegie Mellon (EEUU), Marios Savvides, cree que el método de FaceTec tiene sentido y que debería ayudar a detener algunos ataques de suplantación, como los que usan fotografías para intentar entrar en el teléfono. Pero no está seguro de que pueda impedir que alguien con una máscara 3D acceda al teléfono (algo en lo que Apple sí señaló que Face ID sí está entrenado).

Tussy afirma que la inteligencia artificial de la compañía puede determinar si una máscara o una cabeza de maniquí está tratando de engañarla. La precisión de Zoom varía, en función de cómo se haya configurado, con una tasa de error que va de uno a entre 50.000 (la misma que dice Apple que experimenta con su sensor de huella dactilar Touch ID) a uno en un millón (lo que Apple señala como posibilidad de que alguien esté suplantando a otro en el teléfono).

Sin embargo, el analista y director ejecutivo de la empresa de investigación de seguridad Securosis, Rich Mogull, afirma que "necesitaría protección adicional de hardware para alcanzar niveles equivalentes de seguridad" a la tecnología de escaneo facial de Apple.

FaceTec seguramente conseguirá que su tecnología funcione, indica el CEO, y será más segura que el simple reconocimiento facial bidimensional. Tussy concluye: "Me sorprendería que fuera igual de útil o segura que los métodos alternativos que se están adoptando ahora mismo".